- この記事が対象とする方

- 時間がない方へ:この記事での「クイック解決」

- この記事の要約

- この記事について

- ダイジェスト版

- わかりやすく解説:蛇口を締めても「メーター」は回り続けている

- この記事に掲載しているトラブル解決のステップと目安時間

- 今何が起こっている?(急増する「同意疲れ」と「信頼の悪用」)

- 実は今後が怖い(「クッキー案内」以外にも潜むクリックの罠)

この記事が対象とする方

- Webサイトの「クッキー同意」ボタンを、内容を読まずにクリックしてしまいがちな方

- ブラウザで突然「全画面の警告」や「大音量の警告音」が出てパニックになっている方

- ブラウザを閉じても「ウイルス感染」の通知がデスクトップに届き続けて困っている方

- PCの管理者として、最新のWindowsセキュリティの「死角」と、確実な点検術を知りたい方

⚠️ 読者の方へ:本記事の意図について

この記事は、「クッキー同意の案内」そのものが危険だと言いたいわけではありません。

現在、Webサイトが法律を守るために設置している「正当なパーツ」を隠れ蓑にして、その隙間に巧妙な罠を仕掛ける攻撃が急増しています。攻撃者は、私たちの「いつもの操作だから大丈夫だろう」という信頼をハックしているのです。

「すべての案内を疑え」という極論ではなく、「正規の案内に紛れ込む悪意を見抜き、万が一の際にどう立ち回るか」という、2026年現在のインターネットにおける「標準的な護身術」を共有することが本記事の目的です。

時間がない方へ:この記事での「クイック解決」

「クッキー同意」直後の異常は、以下の3ステップで封じ込めることが可能です。(クイック手段です、100%ではありません)

- 【脱出】 画面上のボタンは一切触らず、「Esc」キーを長押し、または「Alt + F4」でブラウザごと閉じます。

- 【点検】 ブラウザで Ctrl + J を押し、身に覚えのない .exe / .msi が落ちていないか確認し、あれば即削除します。

- 【大掃除】 「Win + R」キーで

mrtと入力し、Microsoft純正ツールで「フルスキャン」を実行して潜伏悪意を根こそぎ消去します。

この記事では、なぜこれらが必要なのか、そして「何も起きなかった」時のサイレントな脅威についても詳しく解説していきます。

この記事の要約

※ この要約はGoogle Geminiを利用して作成されました

Webサイトを訪れるたびに表示される「クッキー同意(Cookie Consent)」を悪用した、2026年最新のサイバー攻撃を徹底解説します。現在、私たちの「同意疲れ」を突いたマルバタイジングやクリックジャッキングが激増しており、正規サイトの広告枠からサイレントにマルウェアが送り込まれるケースが多発しています。本記事では、筆者が過去に月間30万PVのサイトを閉鎖に追い込まれた生々しい実体験をもとに、偽警告から脱出する物理キー操作や、ブラウザ通知の悪用を防ぐ点検術を紹介。

さらに、上級者向けには「Autoruns」を用いた差分点検術や、最新Windowsの設計思想(Resiliency)が生むセキュリティの死角についても深く掘り下げています。一般ユーザーの自衛からプロの管理術まで、現代のWeb地獄を生き抜くための完全ガイドです。

※8分21秒

【重要】このブログのスタンス:速報性と予防効果を最優先する理由(クリックで展開)

当サイトのトップページにも記載していますが、改めて、私たちの情報発信における最も重要なスタンスについてお話しさせてください。

トラブルシューティング手法などの一般記事は十分な精査を行った後に公開していますが、毎月のWindows Updateに関する記事や障害情報の記事などにおいては「速報性と予防効果を最優先」してお届けしています。

なお、公開内容に錯誤などが含まれていた場合は、速やかに修正や続報の提供を行っています。この点はご了承の上、ご寛容ください。

このサイトではWindows Update情報や、Winの不具合情報などを発信する上で、完全な正確性より、速報性や予防効果に重きを置いているなどいくつかの注意点があります。

これは、単なる免責事項ではありません。読者の皆様のPCを深刻なトラブルから守るために、私たちが最も大切にしている編集方針です。

この記事について

インターネットを閲覧する上で避けて通れない「クッキー(Cookie)の同意案内」。その裏側に潜むサイバー攻撃の巧妙な罠を、実体験と技術解析の両面から紐解きます。

本記事では、被害に遭った際の「脱出手順」から、Windows標準機能を用いた「徹底洗浄法」、さらにはシステム管理者向けの一歩踏み込んだ「挙動分析」までを網羅しています。

※ 重要な注意:近年のWindowsセキュリティは「システムの継続」を優先し、異常を検知しても警告を出さずに保護機能のみを停止させるケースがあります。「エラーが出ない = 安全」という認識は、現在の脅威の前では通用しないことを念頭に読み進めてください。

ダイジェスト版

スライドショー動画(約◯分)

GoogleノートブックLMで作成したスライドショー動画です。(日本語字幕付き。作成中)

※8分21秒

テキスト版ダイジェスト

2026年、サイバー攻撃の主戦場は「ド派手な偽警告」から、私たちが毎日目にする「クッキー(Cookie)への同意ボタン」へと移りました。内容を精査せず脊髄反射でクリックしてしまう「同意疲れ」こそが、攻撃者にとって最大の武器となっています。

🔍 本記事で解き明かす「地獄の正体」と「脱出術」

- 【何が起きているのか】

正規サイトの広告枠から忍び込む「マルバタイジング」や、ボタンの上に透明な罠を重ねる「クリックジャッキング」。そして、クリックしても「何も起きない(サイレント実行)」ことこそが最悪の事態である理由を詳しく解説します。 - 【どう解決するのか:一般ユーザー編】

画面上の指示には1ミリも触れず、物理キー(Esc長押し、Alt+F4)だけで安全圏へ戻る手順を紹介。さらに、Windows標準の隠れた名刀「MSRT(mrt)」を手動でフル稼働させ、システムを徹底洗浄する具体操作を公開します。 - 【どう解決するのか:管理者編】

「OSの緑色チェック」さえ疑うべき現代。Autorunsを用いた「定期的エクスポートによる差分抽出」で、何千とあるレジストリから「新顔の悪意」を一瞬で見抜くプロの効率的メンテナンス術を伝授します。

「何も起きていないから大丈夫」は、もう通用しません。

筆者が実際に直面した「信頼のハッキング」事例を教訓に、あなたの、そしてあなたの周りのPCを「本当の安全」へと導くための知識を、ここから全て開示します。

わかりやすく解説:蛇口を締めても「メーター」は回り続けている

今回の記事は、専門的な用語やWindowsの深い設定についても触れていますが、まずは「結局、何がそんなに危ないの?」という部分を、私たちの生活に欠かせない「水道」に例えてお話しします。

1. 水を止めたはずなのに、止まらない「支払い」

想像してみてください。

喉が渇いたあなたは、キッチンで水道の水を一杯飲みました。飲み終えて、しっかりと蛇口を締めます。

しかし、ふと屋外の「水道メーター」を見ると、狂ったように回り続けている。

家の中の蛇口はすべて締まっているのに、あなたの知らないところで、あなたのお金(水道代)がどんどん流出しているとしたら?

現在のインターネットで起きているのは、まさにこれと同じことです。

「Cookie(クッキー)に同意してください」という案内は、今やどのサイトにもある「いつもの景色」です。私たちはそれを「いつもの手続きだ」と思い込み、脊髄反射で「同意(OK)」を押してしまいます。

攻撃者は、その「みんなが疑わずに押すボタン」を、あなたのおサイフが軽くなる罠、永久に情報がダダ漏れになる蛇口、そう、「地獄へのスイッチ」に作り替えてしまったのです。

2. 「信頼している蛇口」から毒が出る恐怖

「私は怪しいサイトは見ないから大丈夫」という声もよく聞きます。

しかし、攻撃者が狙うのはまさにそこです。

大手ニュースサイトや有名なブログは、いわば「街の立派な給水所」です。攻撃者は給水所そのものを襲うのではなく、そこへ水を送る「配管(広告配信システム)」の中にこっそり毒を紛れ込ませます。

サイトの運営者も、読者であるあなたも、その「配管の中身」まではコントロールできません。「いつも利用している信頼できる場所なのに、ボタンを押した瞬間に毒が回る」。これが2026年現在の、最も防ぎにくい攻撃の形なのです。

3. 音も立てずに忍び寄る「透明な泥棒」

昔のウイルスは、画面をめちゃくちゃにしたり、派手な音を鳴らしたりと「犯行声明」を出してきました。しかし、今の悪意にネタバラシはありません。

偽の同意ボタンを押しても、「何も起きない」。あるいは、ただ案内が消えるだけ。

しかし、あなたが蛇口(ブラウザ)を閉じてPCの前を離れた後も、屋外のメーターは回り続けています。あなたのパスワードや、大切に守ってきた管理権限を、透明な泥棒が裏口から運び出し続けているのです。

プロの視点:この記事で伝えたいこと

「じゃあ、もう何も信じられないじゃないか!」と絶望する必要はありません。

PCの仕組みを20年以上見てきた私から言えることは、「メーターが回っていることに気づく術」と「不正な配管を断ち切る術」を知っていれば、恐れることはないということです。

- 画面が固まった時、物理的な力で逃げる「物理キー(Esc)」の使い方。

- Windowsに最初から備わっている「隠れた純正ツール(mrt)」の呼び出し方。

- OSが「異常なし」と表示していても、「自分で裏側(Autoruns)」を点検する方法。

この記事では、これら「プロの護身術」を、できるだけ平易に、かつ実戦的にまとめています。

あなたのPCとプライバシー、そして「当たり前の安全」を守るために、ここから先の詳しい解説を、ぜひ読み進めてみてください。

この記事に掲載しているトラブル解決のステップと目安時間

1. 【一般ユーザー向け】即時脱出と事後点検

2. 【管理者・上級者向け】詳細解析と継続管理

今何が起こっている?(急増する「同意疲れ」と「信頼の悪用」)

現在、Webサイトを訪れるたびに表示される「クッキー(Cookie)使用の同意」。実はこの「当たり前の光景」が、サイバー犯罪者の絶好の隠れ蓑になっています。

私たちは今、内容を精査せず脊髄反射で「同意」「OK」をクリックする「同意疲れ(Consent Fatigue)」の状態にあります。攻撃者はこの心理を突き、本物のサイトのデザインを完全にコピーした偽の案内を重ねて表示させます。

事態を一言で言うと?

「ブラウザで表示されるボタンは無条件に信用してはならない」ということです。

それは、あなたが開いたサイトが侵害されているということなのか?

「警告が出た=そのサイトがウイルスに汚染されている」と直感的に思いがちですが、実際にはいくつかのパターンがあります。パニックにならないよう、以下の3つのケースに整理して対応してくださいね。

1. 広告ネットワーク経由の攻撃(マルバタイジング)

最も多いケースです。サイト運営者が設置している「広告枠」に、攻撃者が悪意のある広告プログラムを巧妙に紛れ込ませる手法です。

- 状況: サイト本体のシステムは健全ですが、自動配信される広告プログラムが「クッキー案内」を装った不正スクリプトを実行します。

- 特徴: 大手ニュースサイトや著名なブログでも発生する可能性があり、サイト運営者側ですらコントロールや検知が極めて難しいのが現状です。

2. 偽サイトへの誘導(タイポスクワッティング)

本物のサイトとURLが1文字だけ違うような「コピーサイト」に迷い込んでしまったケースです。

-

状況: 検索結果やSNSのリンクから、見た目がそっくりな「罠サイト」へ飛ばされています。

-

特徴: そのサイトの目的自体が「クッキー案内から偽警告へ繋げること」であるため、ページ内のどこをクリックしても罠が発動します。

3. サイト自体の改ざん

残念ながら、サイト自体の脆弱性を突かれ、不正なコードが直接埋め込まれているケースです。

- 状況: サイトの管理権限が奪われ、訪問者全員に「地獄への入り口」が表示されるよう書き換えられています。

- 特徴: 運営者が問題を修正・告知するまで、そのサイトへのアクセスは控えるべき非常に危険な状態です。

4. 放棄・休止されたURL(ドメイン)の悪用

利用頻度が低い、あるいは放置・廃止されたURLを第三者が乗っ取るないしは取得し、詐欺サイトとして再利用しているケースです。

- 状況: かつては有益だったサイトのURLが、現在は「罠」を仕掛けるためだけの偽サイトにすり替わっています。

- 特徴: 古いブックマークからの訪問者を狙い、「ここは知っているサイトだ」という無条件の信頼を突いています。

【数値が語る深刻な現状と背景】

- 相談件数の高止まり: IPA(情報処理推進機構)の統計によれば、「ウイルス検出の偽警告」の相談は2025年を通じて高止まり。検挙者が出てもなお、新たな攻撃者が現れる「いたちごっこ」が続いています。

- 「ワークフロー模倣」の激増: 2026年の予測では、「クッキー同意やCAPTCHA認証」を模倣する手口が最大の脅威になると警告されています。

- 社会的背景(外圧): GDPRによる義務化やGoogleのプライバシー対応により、正当なサイトほど案内を出さざるを得ない状況が、攻撃者に絶好の「正解(隠れ蓑)」を与えてしまいました。

【手口の巧妙化:それは単なる「警告」ではない】

クリックした瞬間にブラウザの「全画面表示(Full Screen API)」を起動し、偽のシステム警告でパニックに陥れるのは序の口です。

最近では、ブラウザの「通知権限」を奪い取り、サイトを閉じた後や再起動後でもデスクトップに警告を出し続ける「ストーカー型」の被害が急増しています。一度「許可」してしまうと、ブラウザを閉じるだけでは逃げられない仕組みになっています。

【実体験に基づく筆者注】― 信頼という資産が狙われる瞬間

これらはいずれも私の旧サイト運営時の実録ですが、月間30万PVを超えるような「読者に信頼されている場」は、悪意ある者たちにとって格好のターゲットになります。

▶ 1. 自動広告の罠(マルバタイジング)

サーバー側の防御をどれほど「ガチガチ」に固めていても、広告配信システム(外部)から毒が入り込むため、運営者側での完全な遮断は不可能です。

私がこのサイトで広告を最小限に絞っているのは、読者の皆様をこうしたリスクに晒さないためでもあります。

※当サイトで全画面を覆うような警告が出た場合は、迷わず「ブラウザを強制終了」してください。

▶ 2. 騙り(かたり)による「勝手に窓口」詐欺

※これも防止方法がありません。

ある日突然、見知らぬ方から私のショップ宛に「リモート操作のパスワード」が送られてきました。お話を伺うと、「相談サイトで料金を支払ったら、井上さんのところへ連絡しろと指示された」という驚くべき内容でした。

- 手口の巧妙さ: 詐欺師が有名サイトの仕組みを悪用して「集金」だけ行い、実務(面倒な作業)を無関係な私に丸投げして逃げるという、極めて身勝手な「他人の看板での商売」です。

- 被害の拡大: 相談者は金銭を奪われ、私は「勝手に窓口にされた」ことでパニックになり、サイトの緊急削除を余儀なくされるなど、甚大な損害を被りました。

🚨 現サイト「Win PCトラブル解決ガイド」をご利用の皆様へ

現在のこのサイトは、旧サイト以上に専門性が高く、多くの信頼をいただいています。だからこそ、「このサイト」や「井上」の名前を騙った詐欺のリスクは、当時より高まっています。

- 当サイトが「Cookie案内」や「広告」を通じて金銭を要求することはありません。

- 外部の有料相談へ強引に誘導することも一切ありません。

- 少しでも「おかしい」と感じたら、即座にブラウザを閉じ、公式ルート以外の指示には従わないでください。

この4月の改定を含め、利用規約等の法務関連ページも大幅に強化していますが、規約だけで悪意を完全に防げるわけではありません。「悪意ある者は規約など無視する」のが現状です。

皆様も「看板の信頼」を過信せず、常に一歩引いた警戒心を持って接していただければ幸いです。

(ネット上では好き勝手に嘘を挿入できるということを忘れないでください)

当時の詳細記事:【緊急告知】私はジャストアンサーと無関係です

実は今後が怖い(「クッキー案内」以外にも潜むクリックの罠)

攻撃者が狙うのはクッキーの同意ボタンだけではありません。それを「努力」と言ってよいものかどうかは疑念がありますが、AI等の最新手段まで用いた悪意ある者のブラッシュアップは止まらないのが事実です。私たちが「次に進むために避けられない操作」すべてに、地獄へのスイッチが隠されています。

【専門家としての提言:今見えていること】

MicrosoftやGoogleなどはセキュリティ強化を不断に訴え続けています。例えば、Windows 10/11のProエディション以上では「Windows サンドボックス」という強力な使い捨て環境が利用できるにもかかわらず、利用していない方が大半です。

これまでは「知る人ぞ知る機能」でしたが、今後は「面倒だからとセキュリティ機能を利用しない」という選択肢はありえないフェーズに入ると考えてください。

1. 「続きを読む」や「次ページ」に重ねられた罠

記事の続きを読もうとしてクリックした瞬間に、意図しないページに飛ぶというのはまだマシな方で、全く別の不正スクリプトが発動するケースです。

- 手口: 本物の「続きを読む」ボタンの上に、透明な「不正リンク」のレイヤーが重ねられています(クリックジャッキング)。

- 恐怖: ユーザーは記事を読んでいるつもりでも、裏ではブラウザの通知権限を強制的に許可させられたり、見えない小窓(ポップアンダー)で不正サイトを開かされたりしています。

2. 広告自体が「システム通知」を装うケース

従来多かったのは、広告枠の中に、Windowsのシステム更新やブラウザのアップデート通知を模した画像を表示させ、クリックを誘う手口です。

- 手口: 「お使いのChromeは最新ではありません」「ドライバを更新してください」といった、当サイトのような「PCトラブル解決」を求めている読者が最も反応しやすい文言で釣ります。

- 恐怖: クリックすると即座に .exe や .msi ファイルのダウンロードが開始されます。最近では、保存後に自動でインストーラーが立ち上がるよう仕組まれたものも確認されています。

しかしながら今後は、「広告をクリックした瞬間に、目に見える変化がないままサイレントインストールが実行される」という手口の増加が見込まれています。

3. 「広告を閉じる(×ボタン)」が実は攻撃開始ボタン

邪魔な広告を消そうとして右上の「×」を押したはずが、それが「同意」や「実行」のトリガーになっている極めて悪質な例です。

- 手口: 画像としての「×」マークを表示しているだけで、その画像全体が不正サイトへのリンクになっています。

- 恐怖: 画面を綺麗にしようとする「良心的な操作」が、逆にマルウェアを招き入れる結果になります。

参考記事:【コラム-提言】その「×」は本物か?――閉じることを拒む広告が、インターネットをゴミ捨て場に変えている

⚠️ 「何も起きない」という最恐のシナリオ

最も警戒すべきは、クリックした後に「画面に変化がない」パターンです。

画面が変わらなければ、ユーザーは「ボタンが効かなかったのかな?」程度にしか思いません。しかし水面下では、ブラウザの脆弱性を突く「ドライブバイ・ダウンロード」が実行され、ユーザーが気づかないうちにバックグラウンドで情報窃取マルウェアが活動を開始している可能性があるのです。

対策は?(パニックにならずに「脱出」するための手順)

もし、Cookie案内をクリックした直後に「全画面で警告が出た」「大音量が鳴った」という事態になっても、決して画面上の指示に従わないでください。相手はあなたの「焦り」を燃料にしています。以下の手順を落ち着いて実行しましょう。

↓

画面が全画面化した? → ほぼ偽警告(広告 or 改ざん)

↓

URLが微妙に違う? → タイポスクワッティング

↓

古いブックマークから来た? → 放棄ドメイン

↓

広告枠が怪しい? → マルバタイジング

① 【即時脱出】偽の全画面表示を解除する

画面を操作不能に見せかけているのは、ブラウザの「全画面モード」という機能です。画面上のボタンは一切触らず、物理キーボードで操作します。

- ✅ 「Esc」キーを長押し:

ブラウザの全画面表示を強制終了させる基本操作です。これでブラウザの枠(タブや×ボタン)が戻ります。 - ✅ 「Alt + F4」または「Ctrl + W」:

現在開いているタブ、またはブラウザそのものを即座に閉じます。 - ✅ 「Ctrl + Shift + Del」:

ブラウザが固まって反応しない場合は、このショートカットで「タスクマネージャー」を呼び出し、ブラウザ(EdgeやChromeなど)を選んで「タスクを終了」させてください。

② 【事後点検】「裏」で落とされた不審なファイルを確認

画面を閉じた後、あるいは「何も起きなかった」場合でも、念のために以下の点を確認するのが2026年の新常識です。というより、「不自然に何も起きない=水面下で不審な動作が始まった」と捉える習慣をつけてください。

【要警戒】操作直後に気付ける不審なサイン

- ブラウザの「下矢印(↓)」アイコンが動いた: ダウンロードした覚えがないのに、ブラウザ右上のアイコンが青くなったり、アニメーションしたりした。

- 画面の一瞬の暗転やチラつき: 何も起きなかったが、ブラウザが一度チラついたり、一瞬だけ黒い窓(コマンドプロンプト等)がパッと出て消えたりした。

- マウスカーソルが「砂時計(読み込み中)」になる: 何も操作していないのに、カーソルの横にぐるぐるマークが一瞬出た。

- PCのファンが突然回り出す: 裏で不正なプログラムが重い処理(ファイルの暗号化や一斉送信など)を開始し、CPU負荷が急上昇したサインです。

- 入力中の窓から「フォーカス」が外れる: 今まで文字を打てていたのに、急にクリックしないと打てなくなった(裏で別のプログラムが最前面に割り込んできた証拠)。

| 確認対象 | 確認方法とアクション |

|---|---|

| ダウンロード履歴 | ブラウザで Ctrl + J を押し、当日分に身に覚えのない .exe / .msi / .zip がないか確認。あれば即削除。 |

| ブラウザの通知許可 | 設定の「通知」を確認し、不審なドメインが「許可」に入っていないか確認。あれば即削除。※「ストーカー警告」の元凶です。 |

| ブラウザの拡張機能 | 設定の「拡張機能」から、心当たりのないツールが追加されていないか確認。あれば即削除。 |

③ 【自衛術】違和感を「信じる」勇気

「Cookie案内」のフォントがガタガタだったり、デザインがサイトから浮いていたり……少しでも「あれ?」と思ったら、それはあなたの防衛本能が鳴らしている警告です。

これこそが、悪意がブラッシュアップされ続ける現代における、最も安全で賢明なブラウジング作法です。

④ 【習慣】「お任せ」を卒業する3つの自己点検

セキュリティソフトが入っているから安心、ではありません。悪意ある者はまず「セキュリティの目を盗む・潰す」ことから始めます。週に一度、あるいは「怪しいボタン」に触れた後は、以下の3点を確認してください。

1. Windows セキュリティセンターの「緑のチェック」を確認

巧妙なマルウェアは、活動を開始する前にWindows標準の保護機能を無効化しようとします。

- 確認方法: タスクバー右下の「盾のアイコン」を確認してください。

- 危険信号: アイコンに「!」や「×」がついている、あるいは設定画面を開こうとしても開かない場合は、すでにマルウェアによって保護機能が停止させられている恐れがあります。

2. ダウンロードしたファイルは「右クリックでスキャン」

「保存しますか?」で保存したファイルを、すぐにダブルクリックしてはいけません。

- アクション: 保存したファイルを右クリックし、「Microsoft Defender でスキャン(またはお手持ちのセキュリティソフト名)」を選択します。

- メリット: 実行(インストール)する前に、その中身を検査する習慣を持つだけで、サイレントインストールの被害は激減します。

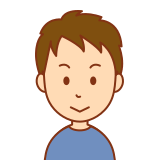

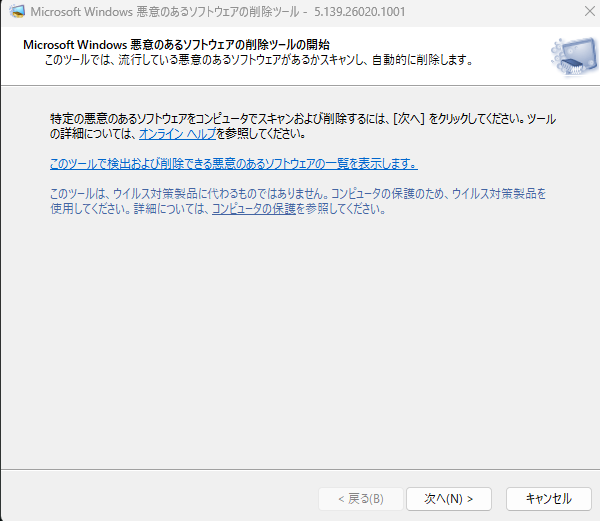

4. Microsoft純正「MSRT(KB890830)」のフル実行

Windows Updateで毎月配られている「KB890830(悪意のあるソフトウェアの削除ツール)」。実はこれ、手動で呼び出して「徹底的な大掃除」をさせることが可能です。

- やり方: キーボードの「Win + R」を押し、

mrtと入力して実行するだけです。 - なぜ手動の「フルスキャン」なのか: 通常のアップデート後に自動で行われるのは、主要な場所だけを見る「クイックスキャン」です。手動で「フルスキャン」を選べば、数時間かけてストレージの全領域を検査し、潜伏している特定の悪質なソフトを根こそぎ探し出します。

- 最大の利点: Microsoft純正のため、他のセキュリティソフトと喧嘩(干渉)しません。いわば「信頼できる別の専門家によるセカンドオピニオン」を無料で受けるようなものです。

▼ 開始画面

▼ 次画面でフルスキャンを指定します

💡 井上からのアドバイス:寝ている間に「フル洗浄」

フルスキャンはPCの性能やデータの量によって数時間かかることがあります。だからこそ、「怪しいボタンを押してしまった」日の夜、寝る前にこのスキャンを仕掛けておきましょう。朝起きたときには、OSレベルでの徹底的なチェックが完了しています。

管理者/上級者向けセクション:技術的追跡と封じ込め

ここからは、自身のPCだけでなく、組織や家族の端末を管理する立場の方、あるいは「裏で何が起きたのか」を徹底的に突き止めたい上級者に向けた技術情報です。

概論:多層的な不審挙動の監視

1. Windows サンドボックスによる「動的解析」の習慣化

不審なドメインの挙動を確認したい場合、ホスト環境を一切汚さずに検証できる「Windows サンドボックス」の活用は現代の鉄則です。

- 運用: 疑わしいURLはまずサンドボックス内のブラウザで開き、F12キー(デベロッパーツール)でネットワークリクエストを監視。意図しないドメインへのリダイレクトや隠しフレーム(iframe)の有無を確認します。

- 利点: たとえ「ドライブバイ・ダウンロード」が発動しても、サンドボックスを閉じればその悪意は電子の藻屑となります。

2. イベントビューアーによる「プロセス生成(ID: 4688)」の追跡

アンチウイルスが反応しなくても、OS側には「足跡」が残っています。

🔍 チェックすべきポイント

・Event ID 4688: 新しいプロセスの作成記録。特に「AppData/Local/Temp」等の非標準ディレクトリから、符号化されたPowerShellコマンドが実行されていないか精査してください。

・監査ポリシー: 「プロセスの作成」の監査を有効化しておくことで、事後に攻撃者が実行したコマンドライン引数を特定できます。(有効化が必要です)

3. ネットワーク・ビーコニング(C2通信)の監視

司令塔への通信を確認するには、リソースモニターの「ネットワーク」タブや netstat -abn コマンドが有効です。

管理者への提言:

不審なクリックの直後に、未知の外部IPアドレスへのHTTPS接続が維持されている場合、情報の窃取が始まっている可能性があります。アウトバウンド通信のログ監視を強化してください。また、ルーター本体は見落としがちですので留意が必要です。

実務的手段:永続化(Persistence)の徹底確認と「省エネ」点検術

現代のマルウェアは、再起動後も「生き残る」ための隠れ場所を熟知しています。

Autorunsによる徹底チェック

ダウンロード: Autoruns v14.11(2026/04/14現在)

- 機能: レジストリの

Runキーだけでなく、WMIイベント、スケジュールされたタスク、BHOなどを網羅。 - 検証: 発行元が「Not Verified(未検証)」のエントリは、即座に VirusTotal でハッシュ値を確認してください。

実務上の省エネ手段:エクスポートと比較

Autorunsの結果をすべて目視するのは非効率です。管理者は以下の「比較術」を使いましょう。

① 定期的に「Services」などの重要な項目をCSV形式でエクスポートし、バックアップしておく。

② 定期的、また不審な事象が発生した際、再度エクスポートを行う。

③ Excel等で前回分と比較(VLOOKUPや条件付き書式等を利用)し、「変更のあった事項」だけを抽出する。

この「差分点検」の習慣があれば、何千とあるエントリの中から、攻撃者が仕込んだ「新顔の悪意」を一瞬で特定できます。

【重要度別】Autorunsバックアップ・比較推奨リスト

Autorunsには膨大なタブがありますが、実務上の「攻撃の通り道」はある程度決まっています。以下の順位で定期的なエクスポート(バックアップ)を行っておくと、事後の差分抽出がスムーズです。

| 重要度 | 対象タブ | 理由とチェックポイント |

|---|---|---|

| ★★★ 最優先 (基礎) |

Logon | 最も古典的かつ頻繁に悪用される「スタートアップ」項目です。レジストリのRunキーなどの変化を即座に特定できます。 |

| ★★★ 最優先 (根源) |

Services | システム権限で動作する悪意を見逃さないため。正規のサービス名に似せた「新顔」の登録がないかを比較します。 |

| ★★ 高い (潜伏) |

Scheduled Tasks | 「○分おきに実行」といった永続化の温床。タスクスケジューラの膨大なリストから、追加された「異物」を抽出するのにCSV比較は最強です。 |

| ★ 中程度 (巧妙) |

WMI | タスクマネージャー等からは見えない「スクリプトによる永続化」です。ここは通常は変化しない場所なので、差分があれば即「黒」の疑いがあります。 |

| ★ 中程度 (ブラウザ) |

Explorer / BHO | ブラウザ通知や拡張機能の「裏側」での動きを確認。不審なDLLが勝手にシェル拡張として登録されていないかを点検します。 |

上記リストの補足:リスクの質を見極める

■ 狙われる可能性(遭遇頻度)が高いもの: 「Logon」「Scheduled Tasks」

これらは攻撃者にとって「実装が簡単」で、かつ「確実に再起動後も実行できる」場所です。Cookie案内の罠から入り込むような比較的一般的なマルウェアやアドウェアは、まずここを汚します。日々の点検では、まずこの2つに変化がないかを確認してください。

■ 狙われた場合の深刻度(破壊力)が極めて高いもの: 「Services」「WMI」

これらはシステム権限(SYSTEM権限)で動作させることが可能なため、OSそのものを掌握されたり、セキュリティソフトを根本から無効化されたりするリスクがあります。ここに「身に覚えのない差分」が出た場合は、単なるアドウェアではなく、標的型に近い深刻な侵害を疑うべきフェーズです。

■ ユーザーへの影響が最も出やすいもの: 「Explorer / BHO」

ブラウザの挙動や、今回話題にした「不審な通知」に直結します。実害(情報の窃取)だけでなく、PCの動作を極端に重くする原因の多くはここに潜んでいます。

💡 井上の実務メモ

これらを月イチ程度の頻度で「ARN(Autoruns独自形式)」と「CSV」の両方で出しておけば完璧です。特にARN形式で保存しておけば、後で点検する際に File > Compare 機能を使って、変更のあった箇所を「色付き(緑・赤)」で自動表示させることができます。

最新のWindowsセキュリティにおける「静かな変化」と監視の盲点

近年のWindowsは、システムの可用性を維持するために、重大なエラーが起きても「OSを落とさない」設計へと進化しています。しかし、これがセキュリティ面では新たな「死角」を生んでいます。

1. セキュリティ機能の「サイレントな機能不全」への警戒

データ実行防止(DEP)などの機能は、互換性の維持やシステム停止を避けるため、攻撃を検知しても「そのプロセスだけを落とす」か、最悪の場合は「その保護機能自体を無効化して継続する」という挙動を見せることがあります。

- 留意点: 「ブルースクリーンにならない = 安全」という図式はもはや過去のものです。セキュリティセンターの盾のアイコンが緑色であっても、内部の保護レイヤーが個別にダウンしていないか、イベントログでの確認が不可欠です。

2. 「隔離(Isolation)」による見かけ上の正常動作

VBS(仮想化ベースのセキュリティ)やHVCIにより、悪意あるコードがメモリ内で隔離されるケースが増えています。

- 留意点: 隔離されている間はPC全体への影響は出ませんが、その隔離領域(サンドボックス等)の中で情報が窃取されたり、永続化の準備が行われていたりしても、外部からは「完全に正常なPC」に見えてしまいます。

3. ログに出ない「インメモリアタック」の増加

ファイルとして保存されず、メモリ上だけで完結する攻撃が増えており、これらは標準の設定では「何も起きていない」ように見えます。

⚠️ 管理者が意識すべき「留意点」

現代のトラブルシューティングでは、「エラーが出ていないこと」を潔白の証明とは見なさない姿勢が求められます。「mrt」や「フルスキャン」を定期的に行う意味は、こうした「OSが隠してしまっている微細な異常」を、スキャンエンジンという別の目線で強制的に掘り起こすことにあります。

Q&A

Q:クッキーの同意案内が出ること自体が、そのサイトが危険だという証拠ですか?

A:いいえ、そうではありません。

むしろ現代のWebサイトでは、法律(GDPR等)を守るために正当な案内を出しているサイトが大半です。問題なのは、その「正当な手続き」に見た目をそっくり似せて、悪意あるプログラムを割り込ませる攻撃者の手口です。案内が出たこと自体を疑うのではなく、フォントの違和感や、押した後の挙動に注意を払ってください。

Q:有料のセキュリティソフトを入れていますが、それでも「mrt」を実行する必要はありますか?

A:はい、強く推奨します。

セキュリティソフトは万能ではありません。特に「OSの設定をひっそりと変えてしまう」ような悪意に対しては、Microsoft純正のツール(MSRT)の方が、OSの深い部分まで「本来あるべき姿」と照らし合わせてチェックできる強みがあります。いわば、専門の違う別の医師にセカンドオピニオンを仰ぐようなものです。

Q:うっかり「同意」を押してしまいましたが、画面に何も変化がありませんでした。大丈夫でしょうか?

A:実は、それが最も警戒すべき状態です。

派手な警告が出ないのは、裏側で「サイレントインストール」が行われた可能性があります。本記事の「事後点検」のステップに沿って、ダウンロード履歴(Ctrl + J)やブラウザの通知許可設定に身に覚えのないドメインが追加されていないか、必ず確認してください。

Q:全画面表示になって Esc キーも効かない場合はどうすればいいですか?

A:慌てず「Ctrl + Shift + Esc」を試してください。

これでタスクマネージャーが最前面に呼び出せます。もしマウスも動かないようなら、最終手段としてPCの電源ボタンを長押しして強制終了させてください。物理的に電気を切ることで、進行中の不正な通信やファイルの書き換えを確実に止めることができます。

Q:こうした罠を完全に表示させない方法はありますか?

A:100%は難しいですが、軽減は可能です。

広告ブロック系の拡張機能の導入や、Microsoft Edgeの「設定 > プライバシー」にある「厳重なセキュリティ」を有効にすることで、多くの不正スクリプトを事前に遮断できます。ただし、最終的な防衛線は「自分の指(クリックする判断)」であることを忘れないでください。

📚 この記事に出てくる専門用語

最後に:違和感を「点検」に変え、PCの支配権を自分に取り戻そう

記事を最後までお読みくださり、本当にありがとうございました。

この記事を通じて、あなたは「いつものクッキー同意」に潜む地獄へのスイッチの存在を知り、万が一の際の物理的な脱出術、そしてOSの深部まで清掃する「MSRT(mrt)」の手動活用法を手にしました。

「何も起きていないから大丈夫」という根拠のない安心を卒業し、「違和感があるから、自分の手で裏側を確かめる」というプロフェッショナルな視点を持てたこと。それこそが、2026年のインターネットを安全に歩むための、何より強力な武器になります。

今回の「大掃除」で手に入れた時間は、次への猶予期間です

今回ご紹介したMSRTのフルスキャンやAutorunsでの点検により、あなたのPCは「今この瞬間」のクリーンさを取り戻したかもしれません。しかし、これはゴールではなく、次の脅威に備えるための「貴重な猶予期間」を手に入れたに過ぎません。

攻撃者は明日、また新しい「信頼のハック」を仕掛けてきます。今回手に入れた平穏な時間を使い、一過性の対策で終わらせない「継続的な防衛サイクル」を構築していきましょう。

具体的な「次のステップ」

- 【即実行】MSRT(mrt)の完了確認とログの保存:

寝る前に仕掛けたフルスキャンの結果を確認してください。もし「悪意のあるソフトウェアは検出されませんでした」と出たなら、その状態でのAutorunsのバックアップ(ARN形式)を取っておきましょう。それがあなたのPCの「健康な時の基準点」になります。 - 【計画】セキュリティカレンダーの設定:

「毎月第○土曜日の夜は、mrtのフルスキャンを仕掛けて寝る」といった習慣をスケジュール帳に入れましょう。Windows Update任せにするのではなく、自ら「水道メーター」を確認しに行く仕組みを作るのです。 - 【習慣】「クリック前の0.5秒」を確保する:

クッキー同意や更新案内が出た際、脊髄反射で押す前に「これは本物のパーツか?」と疑う0.5秒の余白を持ってください。このわずかな意識の差が、地獄のスイッチを踏み抜くかどうかの分かれ道になります。

インターネットは、正しく怖がり、正しく備えれば、依然として世界を広げてくれる素晴らしい場所です。あなたが今回得た「確かな防衛術」は、あなた自身だけでなく、大切な家族や同僚のPCを守るための知恵にもなるはずです。

もしこの記事が、あなたの「パニック」を「安心」に変える助けになったなら、ぜひSNSやコミュニティでシェアしてください。あなたのシェアが、同じ罠に怯える誰かを救い、悪意ある者が「ここは騙しにくいな」と撤退する、より安全なネット社会を作る第一歩になります。

今回の記事は以上となります。

あなたのPCが、明日も「あなたのコントロール下」で元気に動くことを願っています。

記事へのご質問やフィードバックについて

記事の内容に関してご不明な点やご質問がありましたら、お気軽にコメント欄にご投稿ください。すべてのご質問に必ずしも回答できるとは限りませんが、可能な限りお答えしたり、今後の記事作成の参考にさせていただきます。

付録:この記事の作成プロセス(AI協働メモ)

1. この記事の目的と役割

Webサイト上の「正規のパーツ(クッキー同意)」を隠れ蓑にした最新のサイバー攻撃に対し、読者が抱く「漠然とした不安」を「具体的な警戒心」へと変えることを目的としています。脊髄反射的なクリックが招くリスクを認知させ、万が一の際の物理的な脱出手順から、Windows内部の挙動分析までを一貫して提供する「2026年版・Web防衛バイブル」としての役割を担います。

2. 筆者の関連経験・専門性

この記事の執筆にあたり、筆者の以下の経験が活かされています。

- 20年以上にわたるWindows PCトラブルシューティングの現場経験

- 月間30万PV超の旧サイト運営時に直面した「信頼のハッキング(勝手に窓口事件)」の教訓

- OSの内部挙動(イベントログやレジストリ)に基づいた、実証的なマルウェア解析経験

- 最新のWindows Update(KB記事)およびシステム管理ツール(Sysinternals)の継続的な検証

3. AIとの協働内容(調査・議論のポイント)

記事作成の過程で、AI(Google Gemini)とは主に以下の点について調査、議論、内容の精査を行いました。

- 「同意疲れ(Consent Fatigue)」の心理的分析: ユーザーがなぜ警告を無視してしまうのか、その構造的欠陥についてのディスカッション。

- 最新のWindowsセキュリティ設計の解析: 「Resiliency(回復力)」重視の設計が、逆にセキュリティの死角(サイレントな機能停止)を生んでいる現状の技術的裏付け。

- 実戦的解決策の妥当性: MSRT(mrt)やAutorunsを用いた点検手順が、2026年現在の脅威モデルに対して有効であるかの厳密な検証。

- 情報の平易化とリスク告知: 専門的な内容を「水道メーター」などの比喩に落とし込みつつ、読者の誤解を招かないための警告文の精査。

4. 主な参照情報・検証方法

本記事は、以下の信頼できる情報源と検証プロセスに基づいています。

- Microsoft Learn: MSRT (KB890830) の仕様、Autorunsの動作原理、および監査ポリシー(Event ID 4688)に関する公式ドキュメント。

- IPA(情報処理推進機構): 2025年〜2026年にかけての「安心相談窓口」における偽警告・不正送金に関する統計情報。

- MITRE ATT&CK: マルウェアの「永続化(Persistence)」に関する戦術・手法のフレームワーク参照。

- 実機検証: Windows 11 (23H2) 環境における、MSRTの挙動およびAutorunsの比較機能の実動作テスト。

この記事中の広告リンクについて

この記事中の広告リンク一覧です。

記事本文中の広告リンク

- このブログは、広告収入によって運営されていますが、この記事の本文中に個別の広告リンクは含まれていません。

- 外部の参考記事には広告リンクが設置されているものがあります。

サイドバーやヘッダー部分などの広告

広告が表示されています。

業者名や商品名など

この記事では明示的にプロモーションとして取り扱っているものはありません。

ただし、過去のプロモーションなどで取り扱った商品名や企業名などがプロモーション目的ではなくとも記載されている場合があります。

過去のプロモーションなどで取り扱った企業名は、できる限りステマ規制に関する表示についてのアフィリエイト等関連業者名一覧の項で記載していますので、お手数ですがそちらでご確認ください。

コメント